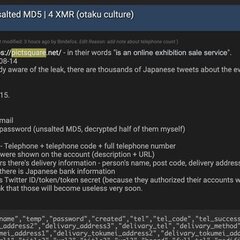

ピクスクのパスワードは平文でなく20分で解析される「ソルトなしMD5」で保存されていた、個人情報はリークサイトで販売される

ピクスクのパスワードは平文でなく20分で解析される「ソルトなしMD5」で保存されていた、個人情報はリークサイトで販売される

更新日:

ringoさん

ringoさん

VIEW

ピクスクのパスワードは平文でなく20分で解析される「ソルトなしMD5」で保存されていた、個人情報はリークサイトで販売される

1

コメントを投稿する